Содержание

Регуляторы напряжения РР350 и РР132А, характеристики, устройство

Генераторы и регуляторы напряжения

Auto Оставить комментарий

Для поддержания постоянства вырабатываемого напряжения генераторы Г250-Е1 и Г250-П2 автомобилей УАЗ снабжены выносными регуляторами напряжения РР350 или РР132А. Регуляторы напряжения РР350 и РР132А как и другие регуляторы, применяемые с автомобильными генераторами, поддерживают напряжение постоянным в результате изменения силы тока в обмотке возбуждения.

Регуляторы напряжения РР350 и РР132А, устройство и принцип действия.

С повышением частоты вращения ротора генератора, регуляторы РР350 и РР132А стабилизируя напряжение, уменьшают силу тока возбуждения, а с ростом силы тока нагрузки, они ее увеличивают. Регуляторы РР350 и РР132А выполнены бесконтактными.

Характеристики выносных регуляторов напряжения РР350 и РР132А.

— Регулируемое напряжение при температуре плюс 25+-10 градусов, В : 13. 8-14,5 и 13,7-14,7

8-14,5 и 13,7-14,7

— Ток нагрузки при частоте вращения вала генератора в 3500 оборотов в минуту, А : 14

— Регулируемое напряжение в диапазоне изменения температур :

для регулятора напряжения РР350 — 13,4-14,7 от минус 40 до плюс 65 градусов

для регулятора напряжения РР132А — 13,2-15.2 от минус 50 до плюс 70 градусов

— Изменение тока нагрузки в диапазоне частоты вращения вала генератора :

для регулятора напряжения РР350 — 5-28 Ампер при частоте 2500-10500 оборотов в минуту

для регулятора напряжения РР132А — 5-28 Ампер при частоте 3000-8000 оборотов в минуту

— Падение напряжения, при токе 3А, В :

для регулятора напряжения РР350 — 1,8 между выводами «Ш» и «+»

для регулятора напряжения РР132А — 1,2 между выводами «Ш» и «М»

— Масса, кг : 0,8 и 1,1

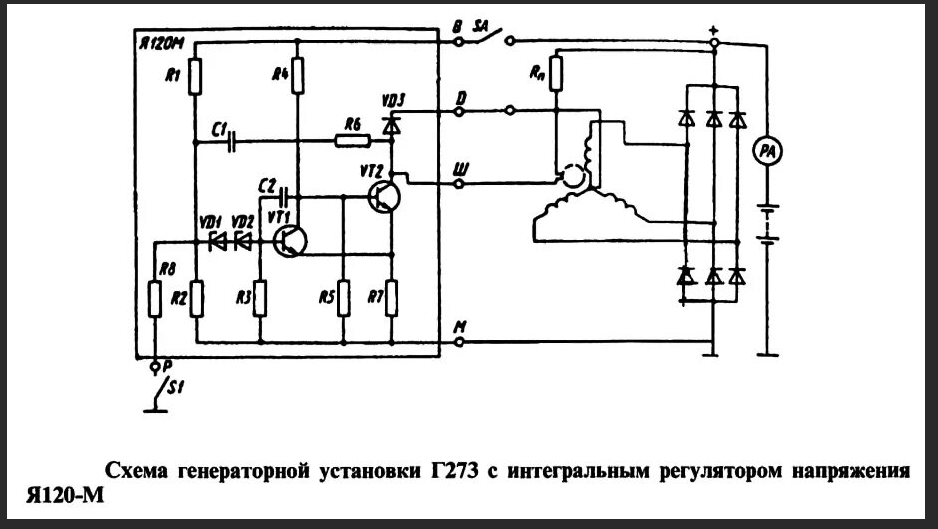

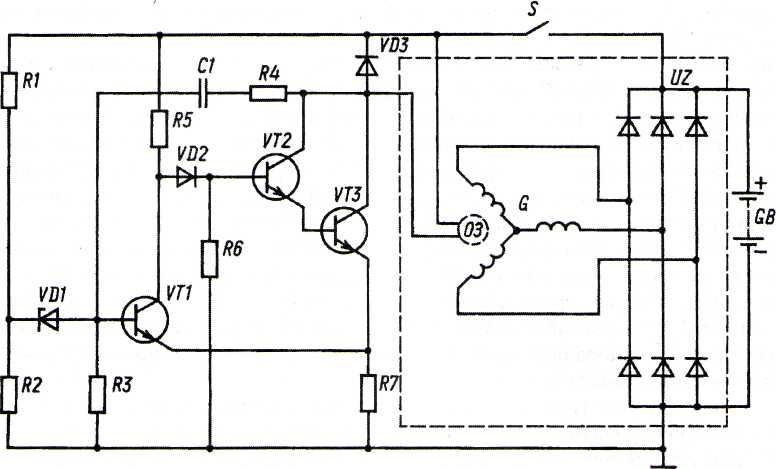

Электрическая схема бесконтактных регуляторов напряжения РР350 и РР132А.

Принцип действия бесконтактных регуляторов напряжения РР350 и РР132А.

Принцип действия бесконтактного регулятора напряжения состоит в следующем. Пока напряжение генератора мало, стабилитрон VD1 регулятора закрыт, ток через него не протекает, поэтому транзистор VT1 тоже закрыт, а выходной транзистор VT2 открыт. Как только напряжение генератора становится больше номинального, стабипитрон «пробивается», проходящий через него ток открывает транзистор VT1 и закрывает транзистор VT2.

Пока напряжение генератора мало, стабилитрон VD1 регулятора закрыт, ток через него не протекает, поэтому транзистор VT1 тоже закрыт, а выходной транзистор VT2 открыт. Как только напряжение генератора становится больше номинального, стабипитрон «пробивается», проходящий через него ток открывает транзистор VT1 и закрывает транзистор VT2.

Электрическая схема простейшего бесконтактного регулятора напряжения.

При этом ток в обмотке возбуждения, а значит и напряжение генератора уменьшаются, стабипитрон снова закрывается, а выходной транзистор открывается. Процесс повторяется, обеспечивая поддержание напряжения генератора постоянным при изменении частот вращения коленчатого вала двигателя.

Конструкции регуляторов РР350 и РР132А содержат кроме основных элементов еще ряд дополнительных, повышающих качество и надежность работы регуляторов. Отличительной особенностью регулятора РР132А является наличие переключателя режимов, при помощи которого можно менять регулируемое напряжение.

Необходимый диапазон регулируемого напряжения устанавливается в зависимости от состояния аккумуляторной батареи, недозаряд или выкипание электролита, и температуры окружающего воздуха. Для изменения диапазона регулируемого напряжения надо отвернуть заглушку, закрывающую переключатель и повернуть рычажок переключатепя в требуемое положение.

При установке заглушки на место, следует обратить внимание на наличие уплотнительного кольца. На новых автомобилях УАЗ, выпускаемых с завода, переключатель регулятора РР132А был установлен в среднее положение.

Буханки Головастики Трофи ЭкспедицияСправочникУаз-3151Уаз-469

Статьи о классических внедорожниках УАЗ, ГАЗ, автомобили повышенной проходимости, SUV, кроссоверы, вездеходы, эксплуатация, ремонт, запчасти

Контактно-транзисторный реле-регулятор — Большая Энциклопедия Нефти и Газа, статья, страница 1

Cтраница 1

Контактно-транзисторные реле-регуляторы применяют для управления работой генераторов переменного тока. Они более надежны и долговечны, чем вибрационные реле-регуляторы, контакты которых, нагруженные весьма большим током возбуждения, интенсивно изнашиваются. В контактно-транзисторных реле-регуляторах электромеханическое реле используется только для управления транзистором, через контакты этого реле проходит небольшой ток, а ток возбуждения генератора идет через транзистор.

Они более надежны и долговечны, чем вибрационные реле-регуляторы, контакты которых, нагруженные весьма большим током возбуждения, интенсивно изнашиваются. В контактно-транзисторных реле-регуляторах электромеханическое реле используется только для управления транзистором, через контакты этого реле проходит небольшой ток, а ток возбуждения генератора идет через транзистор.

[1]

Контактно-транзисторный реле-регулятор РР362 — Б в электрической сети трактора предназначен для автоматического поддержания напряжения сети в заданных пределах и защиты регулирующего органа — транзистора в аварийном режиме от короткого замыкания зажима Ш реле-регулятора и генератора на корпус.

[2]

Контактно-транзисторный реле-регулятор имеет более высокий срок службы и ме ньшую разрегулировку в процессе эксплуатации, чем вибрационные реле-регуляторы: Однако наличие в регуляторе напряжения механической системы разрыва электрической цепи ( контакты, пружина, подвеска якоря реле), а также воздушных зазоров между якорем и сердечником реле требуют во время эксплуатации систематической проверки и настройки регулятора. Указанные недостатки отсутствуют в бесконтактных транзисторных регуляторах напряжения, применяемых с генератором переменного тока Г-250 на автомобилях ЗИЛ-130, ГАЗ-24 Волга и их модификациях.

Указанные недостатки отсутствуют в бесконтактных транзисторных регуляторах напряжения, применяемых с генератором переменного тока Г-250 на автомобилях ЗИЛ-130, ГАЗ-24 Волга и их модификациях.

[3]

Контактно-транзисторный реле-регулятор РР362 ( рис. 49) применяют для регулирования напряжения генераторов.

[4]

Контактно-транзисторный реле-регулятор РР-362 ( ГАЗ-53-12) ( рис. 77) состоит из двух электромагнитных реле ( регулятора напряжения и реле защиты), транзистора, трех диодов и резисторов.

[5]

Модернизированный контактно-транзисторный реле-регулятор РР362; состоит из регулятора напряжения РН, реле защиты РЗ, транзистора Т, диодов и резисторов.

[6]

| Схема бесконтактно-транзисторного реле-регулятора РР-350.

[7] |

Недостатком контактно-транзисторного реле-регулятора является изменение упругости пружины, а следовательно, и нарушение регулировки его.

[8]

| Принципиальная схема проверки реле-регулятора.

[9] |

Недостатком контактно-транзисторного реле-регулятора является наличие пружин, упругость которых со временем изменяется, что требует таких же регулировочных работ, как и для вибрационных регуляторов.

[10]

Недостаток контактно-транзисторных реле-регуляторов — наличие громоздких электромагнитных устройств ( РН и РЗ) с недостаточно надежными контактными узлами.

[11]

В контактно-транзисторном реле-регуляторе РР362 ток возбуждения генератора замыкается не через контакты регулятора напряжения, а через транзистор, что исключает возможность окисления и эрозии контактов.

[12]

В контактно-транзисторных реле-регуляторах ток возбуждения генератора замыкается не через контакты регулятора напряжения, а через транзистор, что исключает возможность окисления и износа контактов.

[13]

В контактно-транзисторных реле-регуляторах, работающих с генераторами переменного тока, ток возбуждения проходит не через контакты реле, а через транзистор, что предотвращает окисление и эрозию контактов и повышает их надежность.

[14]

В контактно-транзисторных реле-регуляторах напряжения типа РР362, состоящих из регулятора напряжения и реле защиты транзистора, ток возбуждения генератора замыкается не через контакты регулятора напряжения, а через транзистор, что исключает окисление и эрозию контактов.

[15]

Страницы:

1

2

Новая разностная схема для параболических задач

Келлер, Герберт Б.

(1971)

Новая разностная схема для параболических задач.

В:

Численное решение уравнений в частных производных–II.

Академическая пресса

, Нью-Йорк, штат Нью-Йорк, стр. 327-350.

ISBN 978-0-12-358502-8.

https://resolver. caltech.edu/CaltechAUTHORS:20170802-111549240

caltech.edu/CaltechAUTHORS:20170802-111549240

Полный текст не размещен в этом репозитории. См. Связанные URL-адреса ниже.

Используйте этот постоянный URL-адрес для ссылки на этот элемент: https://resolver.caltech.edu/CaltechAUTHORS:20170802-111549240

В этой главе обсуждается новая разностная схема для параболических смешанных начально-краевых задач в одном пространственном измерении. Схема имеет ряд очень желательных особенностей. Он прост, легко программируется и эффективен. Он безусловно устойчив и имеет второй порядок точности с неравномерными сетками. Экстраполяция Ричардсона или h → 0 действительна и дает два порядка повышения точности на экстраполяцию (с неравномерными сетками). Она также А-устойчива, т. е. если точное решение затухает во времени, то и численная схема затухает примерно с той же скоростью; данные, коэффициенты и решение должны быть только кусочно-гладкими, и все вышеперечисленное остается в силе. Метод также применим к параболическим системам, к нелинейным параболическим уравнениям и даже к некоторым гиперболическим системам со специальными свойствами. В главе представлен метод, указаны оценки погрешности, экстраполяция h → 0 и обсуждается эффективный алгоритм его применения к задаче.

В главе представлен метод, указаны оценки погрешности, экстраполяция h → 0 и обсуждается эффективный алгоритм его применения к задаче.

| Тип элемента: | Раздел книги | ||||||||

|---|---|---|---|---|---|---|---|---|---|

| Связанные URL: |

| ||||||||

| Дополнительная информация: | © 1971 Academic Press, Inc. Опубликовано Elsevier Inc. Эта работа была поддержана Исследовательским бюро армии США в Дареме по контракту DAHC 04-68-C-0006. | ||||||||

| Спонсоры: |

| ||||||||

| DOI: | 10. 1016/ B978-0-12-358502-8.50014-1 1016/ B978-0-12-358502-8.50014-1 | ||||||||

| Номер записи: | CaltechAUTHORS:20170802-111549240 | ||||||||

| Постоянный URL-адрес: | https://resolver.caltech.edu/CaltechAUTHORS:20170802-111549240 | ||||||||

| Официальная ссылка: | Герберт Б. Келлер, НОВАЯ СХЕМА РАЗЛИЧИЙ ДЛЯ ПАРАБОЛИЧЕСКИЕ ЗАДАЧИ, В численном решении дифференциальных уравнений с частными производными – II, Academic Press, 1971, страницы 327-350, ISBN 9780123585028, https://doi.org/10.1016/B978-0-12-358502-8.50014-1. (http://www.sciencedirect.com/science/article/pii/B9780123585028500141) | ||||||||

| Политика использования: | Права на коммерческое воспроизведение, распространение, демонстрацию или исполнение данной работы не предоставляются. | ||||||||

| Идентификационный код: | 79762 | ||||||||

| Коллекция: | CaltechAUTHORS | ||||||||

| Депонирован: 9001 6 | Тони Диас | ||||||||

| Депонировано: | 02 августа 2017 г. 18:34 18:34 | ||||||||

| Последнее изменение: | 15 нояб. 2021 г. 17:50 |

Только для сотрудников репозитория: страница управления предметами

Вариант схемы анонимного IBE Бойена-Уотерса

Вариант анонимной схемы IBE Бойена-Уотерса

- Сун Луо 20,22,23 ,

- Цинни Шен 21 ,

- Юнмин Джин 22,23 ,

- Юй Чен 24 ,

- Чжун Чен 21,22,23 и

- …

- Сихан Цин 21,25

- Документ конференции

1060 доступов

2

Цитаты

Часть серии книг Lecture Notes in Computer Science (LNSC, том 7043)

Abstract

Схема шифрования на основе идентификации (IBE) называется анонимной, если зашифрованный текст не дает информации о личности получателя. В этой статье мы представляем новую схему шифрования на основе анонимной идентификации. Наша схема исходит из анализа анонимной схемы IBE Бойена-Уотерса, в которой мы находим метод построения анонимных схем IBE. Мы показываем, что анонимная схема Бойена-Уотерса может быть преобразована из схемы BB 1 -IBE. Наша схема тоже трансформируется из ББ 1 -IBE и может рассматриваться как вариант схемы анонимного IBE Бойена-Уотерса. Доказательство безопасности показывает, что преобразованная схема имеет ту же семантическую безопасность, что и исходная схема, и имеет анонимную безопасность. Мы доказываем анонимность в соответствии с предположением линейного решения.

В этой статье мы представляем новую схему шифрования на основе анонимной идентификации. Наша схема исходит из анализа анонимной схемы IBE Бойена-Уотерса, в которой мы находим метод построения анонимных схем IBE. Мы показываем, что анонимная схема Бойена-Уотерса может быть преобразована из схемы BB 1 -IBE. Наша схема тоже трансформируется из ББ 1 -IBE и может рассматриваться как вариант схемы анонимного IBE Бойена-Уотерса. Доказательство безопасности показывает, что преобразованная схема имеет ту же семантическую безопасность, что и исходная схема, и имеет анонимную безопасность. Мы доказываем анонимность в соответствии с предположением линейного решения.

Ключевые слова

- Шифрование на основе идентификации

- Анонимность

- Трансформация

Поддерживается Национальным фондом естественных наук Китая (№ 60873238, 61073156, 6 0970135, 60821003).

Скачать документ конференции в формате PDF

Ссылки

- «>

Абдалла, М., Белларе, М., Каталано, Д., Кильц, Э., Коно, Т., Ланге, Т., Мэлоун-Ли, Дж., Невен, Г., Пайе , П., Ши, Х.: Новый взгляд на шифрование с возможностью поиска: свойства согласованности, отношение к анонимному IBE и расширения. Journal of Cryptology 21(3), 350–391 (2008)

CrossRef

MathSciNet

МАТЕМАТИКАGoogle Scholar

Абдалла М., Белларе М., Каталано Д., Кильц Э., Коно Т., Ланге Т., Малоун-Ли Дж., Невен Г., Пайе П. , Ши, Х.: Новый взгляд на шифрование с возможностью поиска: свойства согласованности, связь с анонимным IBE и расширениями. В: Shoup, V. (ed.) CRYPTO 2005. LNCS, vol. 3621, стр. 205–222. Springer, Heidelberg (2005)

CrossRef

Google Scholar

Боне, Д., Бойен, X.: Эффективное шифрование на основе безопасной идентификации Selective-id без случайных оракулов. В: Качин, К., Камениш, Дж. (ред.

) EUROCRYPT 2004. LNCS, vol. 3027, стр. 223–238. Спрингер, Гейдельберг (2004)

) EUROCRYPT 2004. LNCS, vol. 3027, стр. 223–238. Спрингер, Гейдельберг (2004)Перекрёстная ссылка

Google Scholar

Боне, Д., Бойен, X.: Безопасное шифрование на основе идентификации без случайных оракулов. В: Франклин, М. (ред.) CRYPTO 2004. LNCS, vol. 3152, стр. 443–459. Springer, Heidelberg (2004)

CrossRef

Google Scholar

Боне, Д., Бойен, X., Го, Э.-Дж.: Шифрование на основе иерархической идентификации с шифротекстом постоянного размера. В: Крамер, Р. (ред.) EUROCRYPT 2005. LNCS, vol. 3494, стр. 440–456. Springer, Heidelberg (2005)

CrossRef

Google Scholar

Боне, Д., Бойен, X., Шахам, Х.: Короткие групповые подписи. В: Франклин, М. (ред.) CRYPTO 2004. LNCS, vol. 3152, стр. 41–55. Springer, Heidelberg (2004)

CrossRef

Google Scholar

- «>

Боне, Д., Ди Крещенцо, Г., Островский, Р., Персиано, Г.: Шифрование с открытым ключом с поиском по ключевым словам. В: Качин, К., Камениш, Дж. (ред.) EUROCRYPT 2004. LNCS, vol. 3027, стр. 506–522. Спрингер, Гейдельберг (2004)

Перекрёстная ссылка

Google Scholar

Боне, Д., Франклин, М.: Шифрование на основе идентичности из пары Вейля. В: Килиан, Дж. (ред.) CRYPTO 2001. LNCS, vol. 2139, стр. 213–229. Springer, Heidelberg (2001)

CrossRef

Google Scholar

Боне, Д., Уотерс, Б.: Конъюнктивные, подмножественные и диапазонные запросы к зашифрованным данным. В: Вадхан, С.П. (ред.) TCC 2007. LNCS, vol. 4392, стр. 535–554. Springer, Heidelberg (2007)

CrossRef

Google Scholar

Бойен, X., Уотерс, Б.: Анонимное иерархическое шифрование на основе идентичности (без случайных оракулов).

В: Dwork, C. (ed.) CRYPTO 2006. LNCS, vol. 4117, стр. 290–307. Springer, Heidelberg (2006)

В: Dwork, C. (ed.) CRYPTO 2006. LNCS, vol. 4117, стр. 290–307. Springer, Heidelberg (2006)CrossRef

Google Scholar

Камениш, Дж., Кольвейс, М., Риал, А., Шиди, К.: Слепое и анонимное шифрование на основе идентификации и санкционированный частный поиск данных, зашифрованных с открытым ключом. В: Джарецкий С., Цудик Г. (ред.) PKC 2009.. LNCS, том. 5443, стр. 196–214. Springer, Heidelberg (2009)

CrossRef

Google Scholar

Канетти, Р., Халеви, С., Кац, Дж.: Схема шифрования с открытым ключом с прямой защитой. В: Бихам, Э. (ред.) EUROCRYPT 2003. LNCS, vol. 2656, стр. 255–271. Springer, Heidelberg (2003)

CrossRef

Google Scholar

Каро, А.Д., Иовино, В., Персиано, Г.: Полностью безопасный анонимный hibe и анонимный ibe с секретным ключом с короткими зашифрованными текстами.

Cryptology ePrint Archive, отчет 2010/197 (2010),

Cryptology ePrint Archive, отчет 2010/197 (2010),

http://eprint.iacr.org/Чаттерджи С., Саркар П.: Hibe с короткими общедоступными параметрами без случайного Oracle. В: Лай, X., Чен, К. (ред.) ASIACRYPT 2006. LNCS, vol. 4284, стр. 145–160. Springer, Heidelberg (2006)

CrossRef

Google Scholar

Чаттерджи С., Саркар П.: Новые конструкции шифротекста постоянного размера Hibe без случайного оракула. В: Ри, М.С., Ли, Б. (ред.) ICISC 2006. LNCS, vol. 4296, стр. 310–327. Springer, Heidelberg (2006)

CrossRef

Google Scholar

Кокс, К.: Схема шифрования на основе идентичности, основанная на квадратичных остатках. В: Honary, B. (ed.) Cryptography and Coding 2001. LNCS, vol. 2260, стр. 360–363. Springer, Heidelberg (2001)

CrossRef

Google Scholar

- «>

Дукас, Л.: Анонимность из асимметрии: новые конструкции для анонимного Hibe. В: Pieprzyk, J. (ed.) CT-RSA 2010. LNCS, vol. 5985, стр. 148–164. Springer, Heidelberg (2010)

CrossRef

Google Scholar

Джентри, К.: Практическое шифрование на основе идентичности без случайных оракулов. В: Vaudenay, S. (ed.) EUROCRYPT 2006. LNCS, vol. 4004, стр. 445–464. Springer, Heidelberg (2006)

CrossRef

Google Scholar

Джентри, К., Халеви, С.: Иерархическое шифрование на основе идентичности с полиномиально многими уровнями. В: Рейнгольд, О. (ред.) TCC 2009 г.. LNCS, том. 5444, стр. 437–456. Springer, Heidelberg (2009)

CrossRef

Google Scholar

Джентри, К., Сильверберг, А.: Иерархическая криптография на основе идентификаторов. В: Чжэн, Ю. (ред.

) ASIACRYPT 2002. LNCS, vol. 2501, стр. 548–566. Springer, Heidelberg (2002)

) ASIACRYPT 2002. LNCS, vol. 2501, стр. 548–566. Springer, Heidelberg (2002)CrossRef

Google Scholar

Хорвиц, Дж., Линн, Б.: На пути к шифрованию на основе иерархической идентификации. В: Кнудсен, Л.Р. (ред.) EUROCRYPT 2002. LNCS, vol. 2332, стр. 466–481. Спрингер, Гейдельберг (2002)

Перекрёстная ссылка

Google Scholar

Левко, А., Уотерс, Б.: Новые методы двойного системного шифрования и полностью безопасного Hibe с короткими зашифрованными текстами. В: Micciancio, D. (ed.) TCC 2010. LNCS, vol. 5978, стр. 455–479. Springer, Heidelberg (2010)

CrossRef

Google Scholar

Seo, J.H., Cheon, J.H.: Полностью безопасное анонимное иерархическое шифрование на основе идентификации с зашифрованными текстами постоянного размера. Криптологический архив ePrint, отчет 2011/021 (2011 г.

),

),

http://eprint.iacr.org/Сео, Дж. Х., Кобаяши, Т., Окубо, М., Судзуки, К.: Анонимное иерархическое шифрование на основе идентичности с шифротекстами постоянного размера. В: Jarecki, S., Tsudik, G. (ред.) PKC 2009. LNCS, vol. 5443, стр. 215–234. Springer, Heidelberg (2009)

CrossRef

Google Scholar

Шамир, А.: Криптосистемы на основе идентификации и схемы подписи. В: Блейкли, Г.Р., Чаум, Д. (ред.) CRYPTO 1984. LNCS, vol. 196, стр. 47–53. Спрингер, Гейдельберг (1985)

Перекрестная ссылка

Google Scholar

Ши, Э., Бетанкур, Дж., Чан, Т.Х.Х., Сонг, Д., Перриг, А.: Запрос многомерного диапазона по зашифрованным данным. В: SP 2007: Симпозиум IEEE по безопасности и конфиденциальности, стр. 350–364 (2007 г.)

.

Google Scholar- «>

Уотерс, Б.: Эффективное шифрование на основе идентичности без случайных оракулов. В: Крамер, Р. (ред.) EUROCRYPT 2005. LNCS, vol. 3494, стр. 114–127. Springer, Heidelberg (2005)

CrossRef

Google Scholar

Уотерс, Б.: Шифрование двойной системы: реализация полностью безопасных Ibe и Hibe при простых предположениях. В: Halevi, S. (ed.) CRYPTO 2009. LNCS, vol. 5677, стр. 619–636. Springer, Heidelberg (2009)

CrossRef

Google Scholar

Ссылки на скачивание

Информация об авторе

Авторы и филиалы

Колледж компьютерных наук и инженерии, Чунцинский технологический университет, Китай

Song Luo

Школа программного обеспечения и микроэлектроники и ключевая лаборатория MoE сети и программного обеспечения, Пекинский университет , Пекин, Китай

Qingni Shen, Zhong Chen & Sihan Qing

Институт программного обеспечения, Школа электронной инженерии и компьютерных наук, Пекинский университет, Китай

Сун Луо, Юнмин Джин и Чжун Чен

Министерство образования, Ключевая лаборатория высоконадежных программных технологий (Пекинский университет), Китай

Сун Луо, Юнмин Джин и Чжун Чен

Институт информационной инженерии, Китайская академия наук, Пекин, Китай

Ю Чен

Институт программного обеспечения Китайской академии наук, Пекин, Китай

Сихан Цин

Авторы

- Song Luo

Посмотреть публикации автора

Вы также можете искать этого автора в

PubMed Google Scholar - Qingni Shen

Просмотр публикаций автора

Вы также можете искать этого автора в

PubMed Google Scholar - Yongming Jin

Просмотр публикаций автора

Вы также можете искать этого автора в

PubMed Google Академия - Ю Чен

Просмотр публикаций автора

Вы также можете искать этого автора в

PubMed Google Scholar - Zhong Chen

Просмотр публикаций автора

Вы также можете искать этого автора в

PubMed Google Scholar - Sihan Qing

Просмотр публикаций автора

Вы также можете искать этого автора в

PubMed Google Scholar

Информация редактора

Редакторы и принадлежности

Институт программного обеспечения, Китайская академия наук, 100086, Пекин, Китай

Sihan Qing

Центр для компьютерной и информационной безопасности, школа и программная техника, наука о компьютерной науке, наука о компьютерной науке, наука о компьютерной науке, наука о компьютерной науке, наука о компьютерной науке и программная техника.