Содержание

Разработать технологический процесс ремонта КПП трактора К-700

БЕЛОРУССКИЙ ГОСУДАРСТВЕННЫЙ АГРАРНЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ

Факультет» Технический сервис в АПК”

Кафедра “Ремонт машин”

Курсовой проект по дисциплине “ТРОП ”

на тему: “Разработать технологический процесс ремонта КПП трактора К-700 ”

Минск 2006

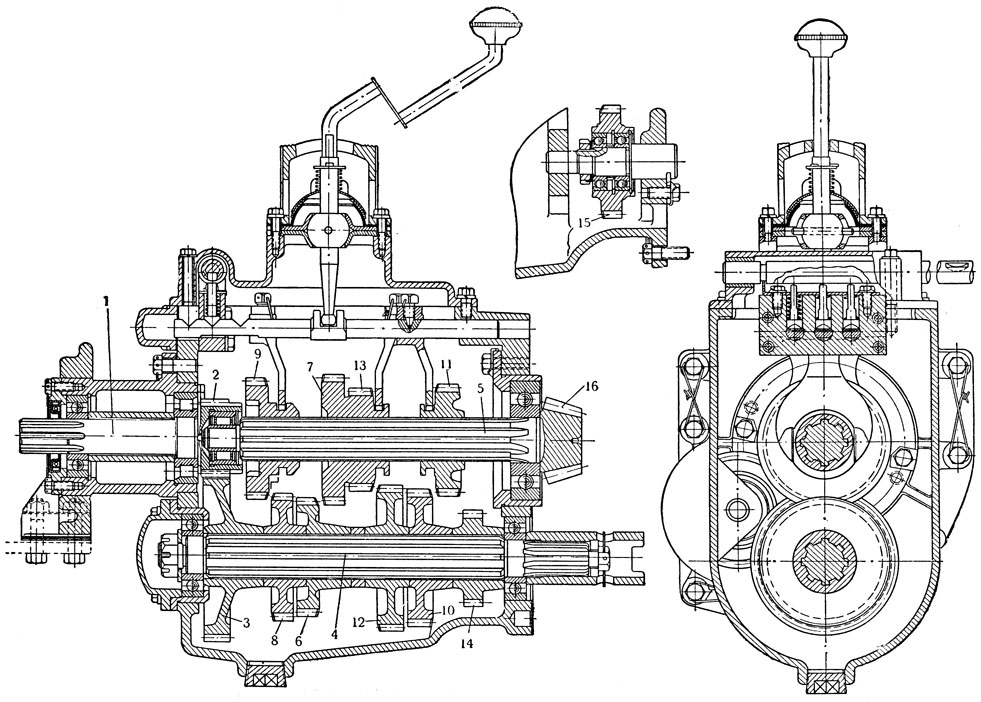

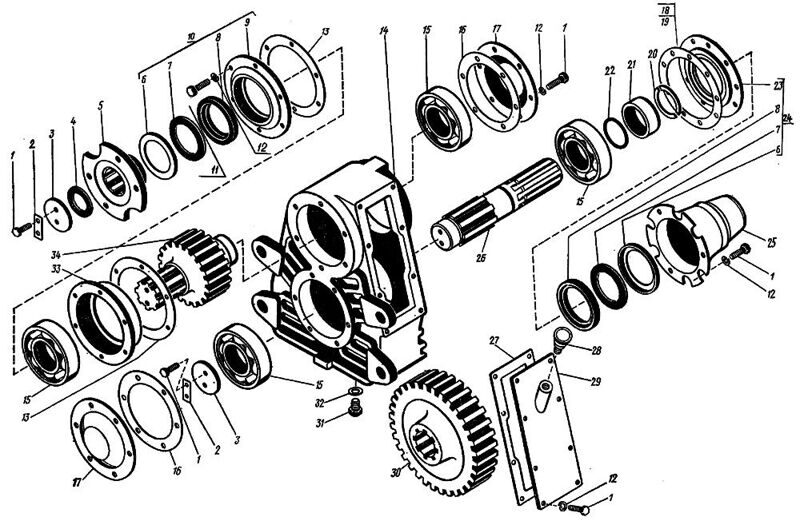

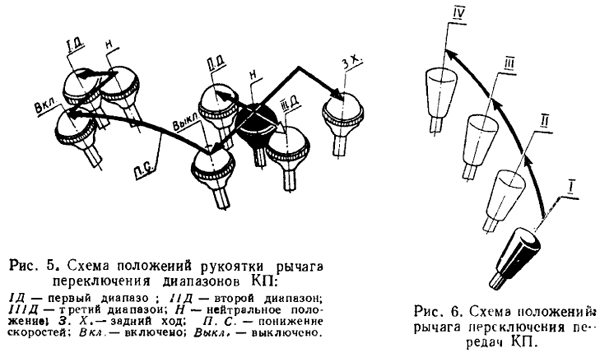

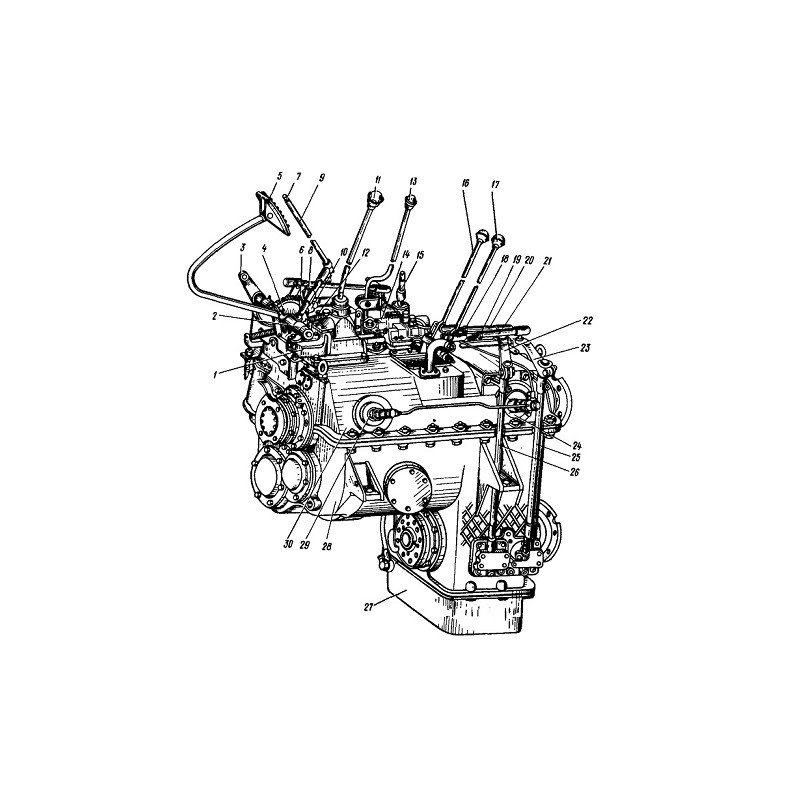

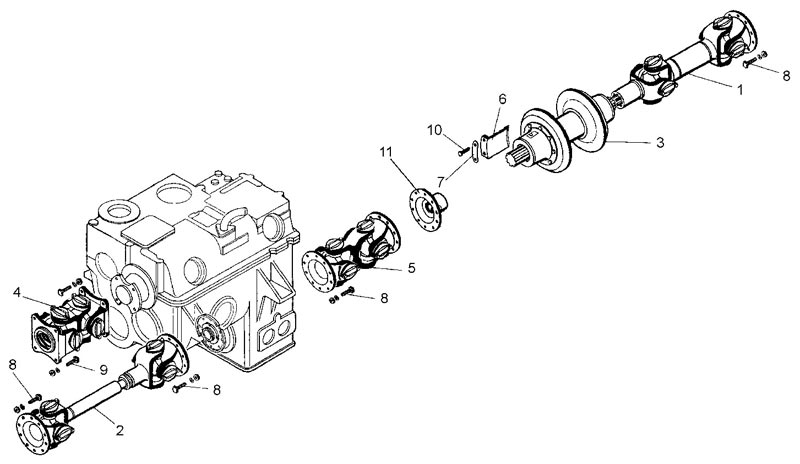

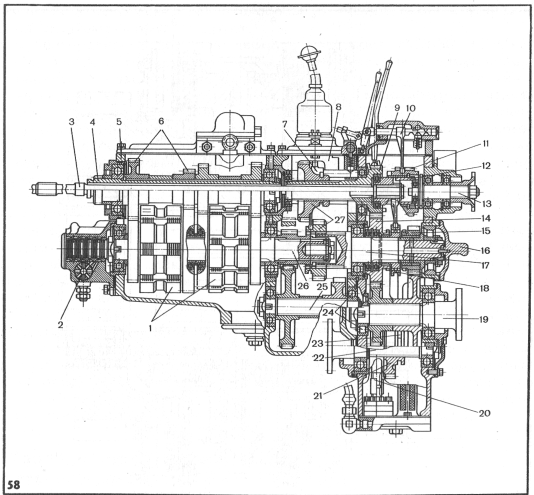

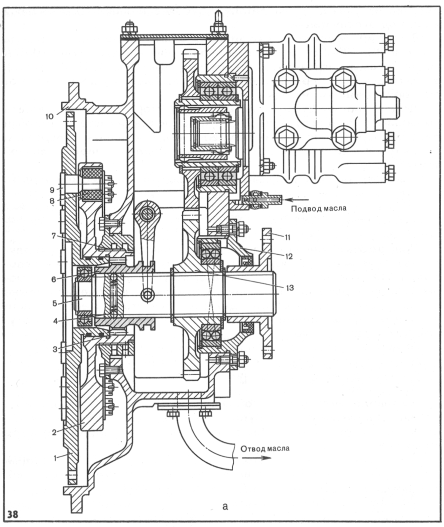

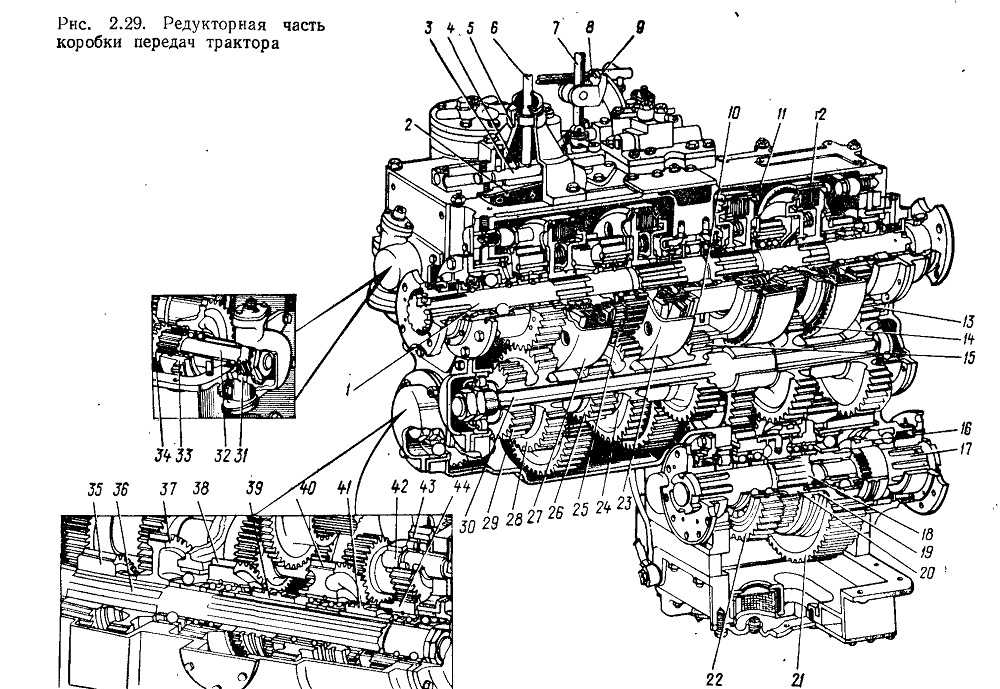

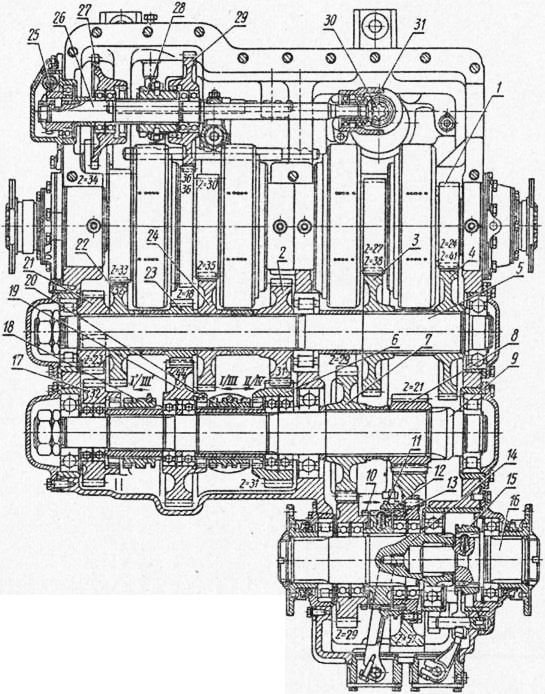

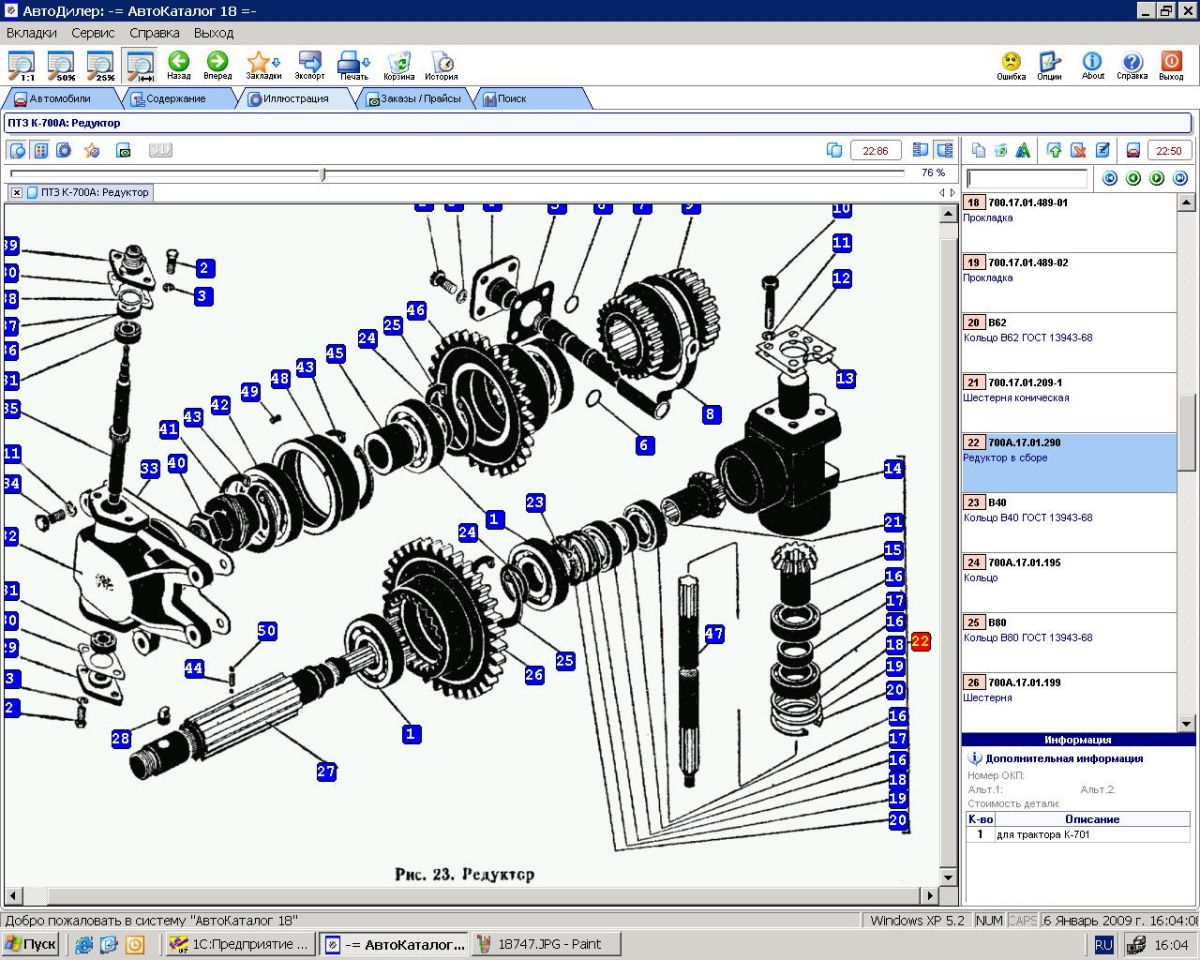

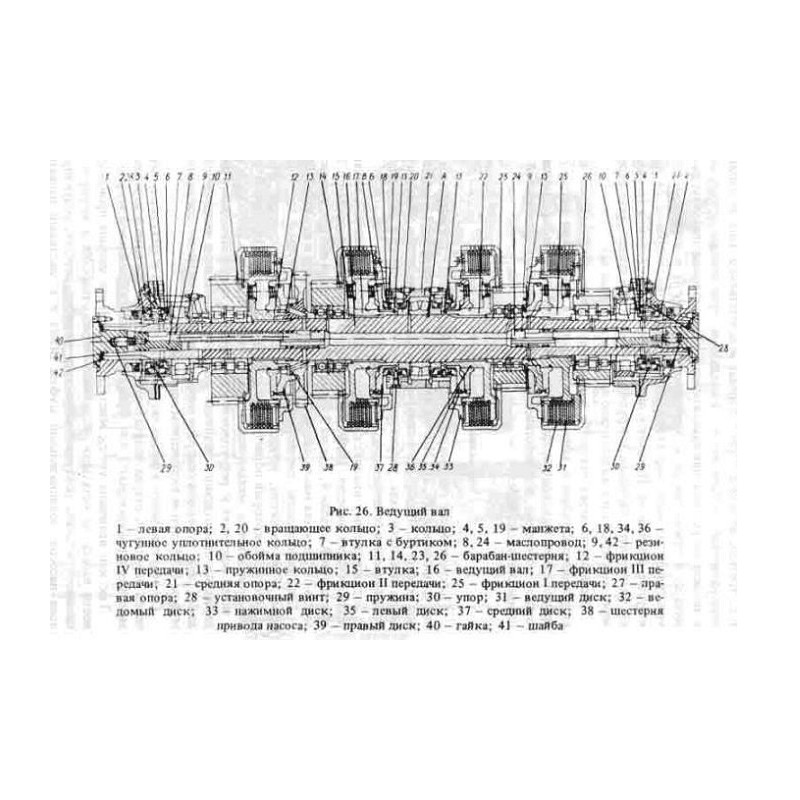

В курсовом проекте представлен анализ технических условий, технологические процессы очистки и разборки коробки переменных передач трактора К 700А, технологический процесс дефектации вала ведущего 700.17.01.011. Разработан рабочий маршрутно-операционный технологический процесс восстановления вала ведущего. Разработана схема разборки коробки переменных передач и технологическая документация.

В конструкторской части приведены расчеты переносного гидравлического пресса-съемника.

Произведены технико-экономические расчёты эффективности восстановления вала ведущего автоматической наплавкой в среде углекислого газа. В результате полученные сроки окупаемости капитальных вложений и коэффициента экономической эффективности соответствуют нормативным.

В результате полученные сроки окупаемости капитальных вложений и коэффициента экономической эффективности соответствуют нормативным.

Состав: Вал ведущий (ремонтный чертеж), Схема разборки КПП трактора К-700А, ПЗ

Софт: КОМПАС-3D 12 SP1

Файлы:

записка\Вал ведущий.cdw

записка\Пояснительная записка.doc

записка\Схема разборки.cdw

записка\ТИТУЛЬНИК.doc

записка

Чтобы скачать чертеж, 3D модель или проект, Вы должны зарегистрироваться и принять участие в жизни сайта. Посмотрите, как тут скачивать файлы.

Рейтинг: 100

Софт: КОМПАС-3D 14 SP1

Состав: Вал опоры (Ремонтный чертеж), Приспособление для сверления отверстия (СБ), Схема процесса сборки опоры промежуточной (ТС), документация техпроцесса восстановления (операционная карта, карта эскизов, маршрутная карта), документация техпроцесса разборки-сборки (маршрутная карта, карта эскизов), ПЗ

0 18 238

Разработать технологический процесс восстановления вала опоры привода ВОМ трактора Т-150К

Рейтинг: 60

Софт: КОМПАС-3D 12 SP1

Состав: Вал (Ремонтный чертеж), операционные эскизы — 2 листа А1, Анализ способов восстановления вала привода вентилятора (ТЧ), маршрутная карта, операционная карта, ПЗ

0 14 199

Проектирование технологического процесса восстановления вала привода высевающего аппарата сеялки «СПУ-6″

Рейтинг: 80

Софт: КОМПАС-3D 12 SP1

Состав: Кожух муфты сцепления (Ремонтный чертеж), Операционные эскизы (ТС), Анализ способов восстановления (НЧ), операционные карты, маршрутная карата, карта эскизов, карта дефектации, ПЗ

0 16 216

Разработать технологический процесс восстановления кожуха муфты сцепления трактора МТЗ-1221

Схемы КПП ZF

Главная \ Ремонт КПП ZF \ Схемы КПП ZF

Схема КПП ZF 8S 182 TO IT8S 1821 TO IT (1341) R. 11,54-0,84

11,54-0,84

Схема КПП ZF 8S 182 TO IT8S 1821 TO IT (1341) R.11,54-0,84

Схема КПП ZF 8S 162 TD IT (1341) R.13,80-1,00

Схема КПП ZF 8S 162 TD IT (1341) R.13,80-1,00

Схема КПП ZF 8S 151 (1315) E R.16,47-1,19

Схема КПП ZF 8S 151 (1315) E R.16,47-1,19

Схема КПП ZF 8S 151 (1315) D R.13,86-1,00

Схема КПП ZF 8S 151 (1315) D R.13,86-1,00

Схема КПП ZF 8S 151 (1315) C R.13,80-1,00

Схема КПП ZF 8S 151 (1315) C R.13,80-1,00

Схема КПП ZF 8S 151 (1315) B R.11,59-0,84

Схема КПП ZF 8S 151 (1315) B R.11,59-0,84

Схема КПП ZF 8S 151 (1315) A R.11,54-0,84 4634

Схема КПП ZF 8S 151 (1315) A R.11,54-0,84 4634

Схема КПП ZF 6S 1701 BO IT (1349 041 xxx) R.6,32-0,81 29609

Схема КПП ZF 6S 1701 BO IT (1349 041 xxx) R.6,32-0,81 29609

Схема КПП ZF 6S 1700 BO (1349 002 xxx) R.6,32-0,81

Схема КПП ZF 6S 1700 BO (1349 002 xxx) R. 6,32-0,81

6,32-0,81

Схема КПП ZF 6S 1601 BD IT (1349 040 xxx) R.7,72-1,00 29411

Схема КПП ZF 6S 1601 BD IT (1349 040 xxx) R.7,72-1,00 29411

Схема КПП ZF 6S 1600 IT (1310 044 xxx)

Схема КПП ZF 6S 1600 IT (1310 044 xxx)

Схема КПП ZF 6S 1600 BD (1349 001 xxx) R.7,72-1,00 28790

Схема КПП ZF 6S 1600 BD (1349 001 xxx) R.7,72-1,00 28790

Схема КПП ZF 6S 1250 IT (1310 042 xxx) 26667

Схема КПП ZF 6S 1250 IT (1310 042 xxx) 26667

Схема КПП ZF 6S 1250 (1310 052 xxx) R.7,71-1,00 27132

Схема КПП ZF 6S 1250 (1310 052 xxx) R.7,71-1,00 27132

Схема КПП ZF 6S 1205 TD (1340 032 xxx) R.7,72-1,00

Схема КПП ZF 6S 1205 TD (1340 032 xxx) R.7,72-1,00

Схема КПП ZF 6S 1200 TO (1340 001 xxx) R.6,75-0,83 28372

Схема КПП ZF 6S 1200 TO (1340 001 xxx) R.6,75-0,83 28372

Схема КПП ZF 6S 1200 TD (1340 002 xxx) R.7,72-1,00 28502

Схема КПП ZF 6S 1200 TD (1340 002 xxx) R. 7,72-1,00 28502

7,72-1,00 28502

Схема КПП ZF 6S 1200 BO (1350 003 xxx) R.6,75-0,83 31334

Схема КПП ZF 6S 1200 BO (1350 003 xxx) R.6,75-0,83 31334

Схема КПП ZF 6S 1200 BD (1350 004 004) R.7,72-1,00

Схема КПП ZF 6S 1200 BD (1350 004 004) R.7,72-1,00

Схема КПП ZF 6S 1200 BD (1350 004 003) R.7,72-1,00

Схема КПП ZF 6S 1200 BD (1350 004 003) R.7,72-1,00

Схема КПП ZF 6S 1200 BD (1350 004 001) R.7,72-1,00 31463

Схема КПП ZF 6S 1200 BD (1350 004 001) R.7,72-1,00 31463

Схема КПП ZF 6S 1010 BO (1346 012 xxx) R.6,75-0,78 33085

Схема КПП ZF 6S 1010 BO (1346 012 xxx) R.6,75-0,78 33085

Схема КПП ZF 6S 1005 TO (1346 032 xxx) R.6,75-0,78 33165

Схема КПП ZF 6S 1005 TO (1346 032 xxx) R.6,75-0,78 33165

Схема КПП ZF 6S 1000 TO (1346 002 003) R.6,75-0,78

Схема КПП ZF 6S 1000 TO (1346 002 003) R.6,75-0,78

Схема КПП ZF 6S 1000 TO (1346 002 002) R. 6,75-0,78

6,75-0,78

Схема КПП ZF 6S 1000 TO (1346 002 002) R.6,75-0,78

Схема КПП ZF 6S 1000 TO (1346 002 001) R.6,75-0,78 32706

Схема КПП ZF 6S 1000 TO (1346 002 001) R.6,75-0,78 32706

Схема КПП ZF 6S 800 TO (1346 001 xxx) R.6,58-0,78 33000

Схема КПП ZF 6S 800 TO (1346 001 xxx) R.6,58-0,78 33000

Схема КПП ZF 6S 700 BO (1351 001 xxx) R.6,72-0,79 31839

Схема КПП ZF 6S 700 BO (1351 001 xxx) R.6,72-0,79 31839

Схема КПП ZF 6S 420 VO (1323 005 xxx) R.5,15-0,80 27992

Схема КПП ZF 6S 420 VO (1323 005 xxx) R.5,15-0,80 27992

Схема КПП ZF 6S 350 VD (1323 055 xxx) R.6,73-1,00 28080

Схема КПП ZF 6S 350 VD (1323 055 xxx) R.6,73-1,00 28080

Страницы:

[

1

]

[

2

]

[

3

]

[

4

]

[

5

]

[

6

]

[

7

]

[

8

]

[

9

]

[

10

]

[

11

]

[

12

]

13

[

14

]

Программы поддержки — Программное обеспечение Check Point

Наши специалисты не только понимают ваши потребности, но и могут их предвидеть. Предлагая полный спектр программ поддержки для клиентов и партнеров, служба поддержки Check Point стремится помочь вам максимально использовать ваши технологии для получения конкурентного преимущества в вашем бизнесе. Direct Enterprise Support предлагает прямую поддержку от экспертов Check Point, чтобы помочь вам получить максимальную отдачу от наших решений. Collaborative Enterprise Support предлагает местных экспертов, поддерживаемых Check Point, которые понимают ваши конкретные потребности и говорят на вашем языке.

Предлагая полный спектр программ поддержки для клиентов и партнеров, служба поддержки Check Point стремится помочь вам максимально использовать ваши технологии для получения конкурентного преимущества в вашем бизнесе. Direct Enterprise Support предлагает прямую поддержку от экспертов Check Point, чтобы помочь вам получить максимальную отдачу от наших решений. Collaborative Enterprise Support предлагает местных экспертов, поддерживаемых Check Point, которые понимают ваши конкретные потребности и говорят на вашем языке.

ЗАГРУЗИТЬ ТЕХНИЧЕСКОЕ ОПИСАНИЕ

Прямая поддержка предприятий Совместная поддержка предприятий

Прямая поддержка предприятий

Единый комплексный контракт защищает все продукты Check Point, чтобы помочь вашему бизнесу получить максимальную отдачу от наших решений.

- Стандартная прямая поддержка предприятия — Получите неограниченную поддержку по телефону и электронной почте, расширенный доступ к нашей большой базе знаний самообслуживания и онлайн-сервису с SecureTrak.

- Прямая поддержка Premium Enterprise — Воспользуйтесь всеми преимуществами стандартной поддержки Enterprise, а также круглосуточной поддержкой критически важных приложений в режиме реального времени.

- Elite Direct Enterprise Support — Получите всестороннюю поддержку, а также доступ экспертов к ресурсам центра поддержки. Кроме того, вы получите помощь по запросу на месте, где бы она вам ни понадобилась.

- Прямая поддержка Diamond Enterprise — Расширьте свою поддержку Enterprise Premium/Elite с помощью персонализированной поддержки, подробных ресурсов и консультаций.

- Прямая поддержка Diamond Plus для предприятий — Общайтесь со своим личным менеджером по работе с клиентами, планируйте рабочие дни и настраивайте безопасность для повышения производительности и снижения рисков.

Служба поддержки | Стандарт | Премиум | Элита | Алмаз | |

|---|---|---|---|---|---|

| Наличие Check Point PRO | Да | Да | Да | Да | |

| Базовый SLA | 5 x 9 рабочих дней | 7 x 24 каждый день | 7 x 24 каждый день | 7 x 24 каждый день | |

| Инженер Check Point на месте для критически важных SR | № | № | Да** | На основе уровня поддержки | |

| ТАС доступ | |||||

| Координатор поддержки | Инженер технической поддержки | Инженер технической поддержки | Инженер технической поддержки | Назначенный инженер по алмазам | |

| Неограниченное количество запросов на обслуживание | Да | Да | Да | Да | |

| Выделенное время ответа на проблемы уровня серьезности 1* | 30 минут | 30 минут | 30 минут | 30 минут | |

| Выделенное время ответа на проблемы серьезности 2, 3 и 4* | 4 часа | Сев 2 – 2 часа | Сев 2 – 30 минут | На основе уровня поддержки | |

Сев. 3 и 4 – 4 часа 3 и 4 – 4 часа | Сев 3 и 4 – 4 часа | ||||

| Разрешенное количество назначенных контактов службы поддержки для каждой учетной записи | 5 | 10 | 10 | 10 | |

| Опорные инструменты | |||||

| Последние исправления и пакеты обновления | Да | Да | Да | Да | |

| Основные обновления и усовершенствования | Да | Да | Да | Да | |

| Доступ к форумам продуктов Check Point | Полный доступ | Полный доступ | Полный доступ | Полный доступ | |

| Доступ к базе знаний онлайн-поддержки | Расширенный | Эксперт | Эксперт | Эксперт | |

| Аппаратная поддержка | |||||

| Определение разрешения на возврат материалов (RMA) | ТАС | ТАС | ТАС | Клиент | |

| Способ отправки RMA | Отгрузка в тот же рабочий день 1 | Отправление следующим рейсом / экспресс-доставка (если применимо) или отправка в тот же рабочий день 3 | Отправление следующим рейсом / экспресс-доставка (если применимо) или отправка в тот же рабочий день 3 | Отправление следующим рейсом / экспресс-доставка (если применимо) или отправка в тот же рабочий день 3 | |

| Метод доставки RMA на месте (необходимо приобрести в дополнение к обычной программе SLA) | 5 x 8 x NBD Доставка и базовая установка сменного оборудования сертифицированным инженером 2 | 7 x 24 x 4H Доставка и базовая установка сменного оборудования сертифицированным инженером 2 | 7 x 24 x 4H Доставка и базовая установка сменного оборудования сертифицированным инженером 2 | 7 x 24 x 4H Доставка и базовая установка сменного оборудования сертифицированным инженером 2 | |

1 Определение разрешения на возврат материалов завершено к 15:00 по региональному центральному времени; в противном случае отгрузка будет осуществлена на следующий рабочий день с продлением срока доставки на один день.

2 Доступно более чем в 250 точках по всему миру.

3 Next Flight Out / Экспресс-доставка доступна в Европейском Союзе и на материковой части США. Техника отгружается в рабочее время и может быть доставлена в нерабочее время.

* В течение 30 минут требуется SLA – общение в режиме реального времени (Чат, Телефон). ** Инженер CP на месте SLA: — Выезд инженера по чрезвычайным ситуациям для решения критических проблем в течение 4 часов с момента открытия обращения (критическая проблема: серьезность 1 — проблема с сетью, которая требует разрешения 7 × 24 от клиента, партнера и Check Point), см. определение. *** Сертификация одобрения RMA требует полного охвата учетной записи в CO-Premium/Co-Elite SLA, обучение работе с устройством; Для сертификации требуется, чтобы годовая ставка RMA была ниже 7,5%, а доля ложноположительных результатов была ниже 25%. Партнеры не могут утверждать RMA для устройств IAS.

Примечание: UTM-1 Edge/600/700/910/1100/1200R/1400/1500/1600/1800 RMA отправляется на следующий рабочий день для всех SLA.

Обслуживание на месте для устройств SG82/SG86 и устройств DDoS включает только замену продукта (без технического специалиста)

Совместная корпоративная поддержка

Местные специалисты, поддерживаемые Check Point, которые понимают ваши конкретные потребности и говорят на вашем языке.

- Стандартная совместная корпоративная поддержка — Получите расширенный доступ к нашей большой базе знаний самообслуживания и гарантированное 30-минутное время реагирования на проблемы первого уровня серьезности.

- Premium Collaborative Enterprise Support — Воспользуйтесь всеми преимуществами стандартной совместной поддержки, а также круглосуточной глобальной поддержкой в режиме реального времени.

- Elite Collaborative Enterprise Support — Получите всестороннюю поддержку, а также возможность присутствия инженера Check Point для решения критических проблем с ПО.

Состандарт | Совместная премия | Совместная элита | |

|---|---|---|---|

| Наличие Check Point PRO | ДА | ДА | ДА |

| Согласование SLA конечного клиента | 5×9 Рабочий день | 7 x 24 каждый день | 7 x 24 каждый день |

| Инженер Check Point на месте для Cirtical SR | № | № | Да** |

| Доступ в TAC | |||

| Координатор поддержки | Инженер технической поддержки | Инженер технической поддержки | Инженер технической поддержки |

| Выделенное время ответа на проблемы уровня серьезности 1* | 30 минут | 30 минут | 30 минут |

| Выделенное время ответа на проблемы серьезности 2, 3 и 4* | 4 часа | Сев 2 – 2 часа Сев 3 и 4 – 4 часа | Сев 2 – 30 минут Сев 3 и 4 – 4 часа |

| Вспомогательные инструменты | |||

| Последние исправления и пакеты обновлений | Да | Да | Да |

| Основные обновления и усовершенствования | Да | Да | Да |

| Доступ к форумам продуктов Check Point | Полный доступ | Полный доступ | Полный доступ |

| Доступ к базе знаний онлайн-поддержки | Расширенный | Эксперт | Эксперт |

| Аппаратная поддержка | |||

| Определение разрешения на возврат материалов (RMA) | ТАС | Партнер*** | Партнер*** |

| Способ отправки RMA | Отгрузка в тот же рабочий день 1 | Отправление следующим рейсом / экспресс-доставка (если применимо) или отправка в тот же рабочий день 3 | Отправление следующим рейсом / экспресс-доставка (если применимо) или отправка в тот же рабочий день 3 |

| Метод доставки RMA на месте | 5 x 8 x NBD | 7 x 24 x 4H | 7 x 24 x 4H |

| (необходимо приобрести в дополнение к обычной программе SLA) | Доставка и базовая установка сменного оборудования сертифицированным инженером | Доставка и базовая установка сменного оборудования сертифицированным инженером 2 | Доставка и базовая установка сменного оборудования сертифицированным инженером 2 |

1 Определение разрешения на возврат материалов завершено к 15:00 по региональному центральному времени; в противном случае отгрузка будет осуществлена на следующий рабочий день с продлением срока доставки на один день.

2 Доступно более чем в 250 точках по всему миру.

3 Next Flight Out / Экспресс-доставка доступна в Европейском Союзе и на материковой части США. Техника отгружается в рабочее время и может быть доставлена в нерабочее время.

* В течение 30 минут требуется SLA – общение в режиме реального времени (Чат, Телефон). ** Инженер CP на месте SLA: — Выезд инженера по чрезвычайным ситуациям для решения критических проблем в течение 4 часов с момента открытия обращения (критическая проблема: серьезность 1 — проблема с сетью, которая требует решения 7 × 24 как от клиента, партнера, так и от Check Point), см. определение. *** Сертификация RMA требует полного охвата учетной записи соглашением об уровне обслуживания CO-Premium/Co-Elite, обучение работе с устройствами; Для сертификации требуется, чтобы годовая ставка RMA была ниже 7,5%, а доля ложноположительных результатов была ниже 25%. Партнеры не могут утверждать RMA для устройств IAS.

Примечание: UTM-1 Edge/600/700/910/1100/1200R/1400/1500/1600/1800 RMA отправляется на следующий рабочий день для всех SLA.

Сервис на месте для приборов SG82/SG86 и DDOS включает в себя только замену продукта (без техника)

Связаться с США

Дополнительные ресурсы

Загрузки

Direct Enterprise Based Support (EBS)

Фекция. Соглашение об уровне обслуживания программы

Соглашение об уровне обслуживания IAS серии D

Соглашение об уровне обслуживания IAS серии M

Техническое описание услуг Diamond

Поправка Diamond

Поправка Diamond PLUS

Уровень совместной поддержки предприятий

90 SMB 90 Соглашение о поддержке предприятия Соглашение об уровне обслуживания поддержки

Этот веб-сайт использует файлы cookie для своей функциональности, а также для аналитических и маркетинговых целей. Продолжая использовать этот веб-сайт, вы соглашаетесь на использование файлов cookie. Для получения дополнительной информации, пожалуйста, прочитайте наш .

Для получения дополнительной информации, пожалуйста, прочитайте наш .

Утечки Conti Ransomware Group Нарисовали картину удивительно нормального технологического стартапа… Что-то вроде

10 марта 2022 г.

Вы, наверное, слышали о группе вымогателей Conti. После их появления в 2020 году они накопили не менее 700 жертв, где под «жертвами» мы подразумеваем корпорации «крупной рыбы» с доходом в миллионы долларов; В отличие от обычной программы-вымогателя по соседству, Conti никогда не заботился о том, чтобы вымогать у вашей свекрови ее фотографии из отпуска. Некоторое время Конти был лицом программ-вымогателей вместе с товарищами по банде REvil — до февраля этого года, когда российские власти арестовали 14 оперативников REvil, оставив Conti фактически в одиночестве в своей позиции крупной операции по борьбе с программами-вымогателями. В то время это было осторожно воспринято как проявление доброй воли со стороны России; некоторые полагали, что, возможно, русские, наконец, откажутся терпеть непрекращающиеся и непочтительные нападения, происходящие с российской земли и нацеленные на офисы, школы и больницы западных корпораций. Теперь, спустя месяц и две недели после начала полномасштабной войны между Россией и Украиной, это утопическое видение уже не кажется столь вероятным.

Теперь, спустя месяц и две недели после начала полномасштабной войны между Россией и Украиной, это утопическое видение уже не кажется столь вероятным.

25 февраля 2022 года компания Conti опубликовала заявление о полной поддержке российского правительства, а также строгое предупреждение, адресованное всем, кто может подумать о том, чтобы нанести ответный удар России с помощью цифровой войны.

Рисунок 1 – Первоначальное объявление группы Conti о поддержке России

Несколькими часами позже кто-то из высшего руководства Conti, должно быть, понял, что это заявление может иметь неприятные последствия, и оно было изменено следующим образом:

Рисунок 2 – Модифицированное объявление группы Conti о поддержке России

Согласно известной цитате доктора Майи Энджелоу: «Когда кто-то показывает вам, кто он такой, поверьте ему с первого раза». Многие люди были возмущены, и им было наплевать на разъяснения. К ужасу Конти, у одного из этих людей были средства осмысленно реагировать на свой гнев.

Начиная с 27 февраля в Твиттере появилась новая учетная запись под названием «ContiLeaks», и она начала делать с Conti то, что они часто делали с корпорациями, которые не хотят платить. Якобы украинский исследователь безопасности ContiLeaks опубликовал огромный журнал, содержащий сотни тысяч сообщений Jabber и Rocket.Chat, которые Conti использовала для внутреннего общения. Это привело к настоящей золотой лихорадке исследователей, погружающихся в огромную кучу сообщений и делящихся своими резюме, выводами и наблюдениями; было бы упущением не упомянуть — подробная серия сообщений в блоге, опубликованных Брайаном Кребсом, который прочитал всю утечку и превратил ее в список выводов — жертву, которую нельзя принимать как должное.

Мы говорим это потому, что рассматриваемый набор данных просто сводит с ума. Во-первых, как отмечалось выше, он огромен. Как только вы преодолеете это, возникнет много других проблем. Часть сообщений отсутствует. Некоторые сообщения непонятны. Некоторые сообщения были зашифрованы с помощью OTR (Off-the-Record Messaging). Некоторые из сообщений содержат русский сленг, который не выдерживает автоматический перевод — например, приведенный ниже разговор, который изначально был об уклонении от добавления адреса электронной почты в черный список:

Некоторые сообщения были зашифрованы с помощью OTR (Off-the-Record Messaging). Некоторые из сообщений содержат русский сленг, который не выдерживает автоматический перевод — например, приведенный ниже разговор, который изначально был об уклонении от добавления адреса электронной почты в черный список:

Рисунок 3 – Пример того, насколько сложен русский сленг для средств автоматического перевода

Это первое сообщение кажется так, как будто оно должно привести к изюминке а-ля «у моей собаки нет носа», но все, к чему оно приводит, — это разочарование и печаль со стороны аналитика, читающего его, — как и многие другие подобные сообщения. Тем не менее, несмотря на все вышесказанное, эти сообщения дают беспрецедентное представление о деятельности корпорации Conti. И это это корпорация во всех смыслах и целях; есть отдел кадров, процесс найма, оффлайн офисные помещения, заработная плата и бонусные выплаты. Если бы не надвигающаяся угроза тюрьмы, Conti можно было бы принять за обычный технологический стартап. В этой статье мы углубимся во внутреннюю работу группы Conti, удивительно похожей на стартап.

В этой статье мы углубимся во внутреннюю работу группы Conti, удивительно похожей на стартап.

Структура Conti представляет собой почти классическую организационную иерархию с руководителями групп, которые подчиняются высшему руководству, но, к их чести, есть много случаев, когда разные группы работают друг с другом напрямую (это называется «горизонтальным информационным потоком», и это хорошо). и признак организационного здоровья, как с радостью скажет вам любой высокопоставленный мыслитель).

Чтобы дать представление о том, как работает общение между участниками и аффилированными лицами, мы пометили большинство активных участников чата Jabber их профессиональными занятиями и визуализировали их общение. На этом графике более насыщенная связь между участниками указывает на более интенсивную коммуникацию, тем самым показывая как вертикальную связь между начальниками и подчиненными, так и горизонтальную связь между участниками, активно работающими над совместными проектами. Однако это ни в коем случае не является идеальным представлением организационной структуры, поскольку люди постоянно заменяются и продвигаются по службе.

Однако это ни в коем случае не является идеальным представлением организационной структуры, поскольку люди постоянно заменяются и продвигаются по службе.

Советы и примечания к графикам:

- Перетащите узел пользователя, чтобы увидеть его подключения и количество сообщений, отправленных им другим пользователям.

- Наведите указатель мыши на цвета легенды, чтобы увидеть группу людей с похожими ролями в организации.

- Пользователи, у которых было менее 10 входящих и исходящих сообщений, были отфильтрованы из графика.

- Из-за использования служб шифрования в некоторых диалогах отсутствуют сообщения.

Открыть полноэкранный режим

Основными группами, которые мы наблюдали, были:

- HR – Отвечает за прием новых сотрудников. Это включает в себя просмотр русскоязычных сайтов по поиску работы, организацию онлайн-интервью и посредничество между интервьюером и соответствующим техническим координатором.

Во многих случаях отдел кадров не имел права принимать решение о компенсации; если собеседование проходило хорошо, кандидата направляли к высшему руководству, которое делало ему предложение.

Во многих случаях отдел кадров не имел права принимать решение о компенсации; если собеседование проходило хорошо, кандидата направляли к высшему руководству, которое делало ему предложение.

- Кодировщики – прославили сотрудников, которые обслуживают основные части фактического вредоносного кода, серверные серверные части и административные веб-панели, необходимые для повседневной работы группы Conti. Это распространяется на многие вспомогательные инструменты, используемые группой Conti, включая TrickBot, Bazaar, Anchor, инфраструктуру C&C и, конечно же, сами «шкафчики», шифрующие файлы горе-жертв.

- Тестеры – Проверяйте различные вредоносные программы на известные решения безопасности, чтобы убедиться, что они не обнаружены. Понятно, что поставщики систем безопасности не в восторге от продажи своей продукции группе Conti — по крайней мере, в одном случае третья сторона должна была вмешаться и совершить покупку от имени Conti (при этом собирая изрядную премию), и мы полагаем, что это было нормальное явление.

- Шифровщики — «Криптование» — это жаргон киберпреступников, обозначающий то, что некоторые из нас, более академических людей, называют «запутыванием». Перед шифровальщиками стоит задача внести синтаксические изменения в полезные данные, двоичные файлы и скрипты, чтобы затруднить их обнаружение и анализ при сохранении их семантической функции. Криптеры часто тесно сотрудничали с тестировщиками; Стратегии шифрования могут хорошо выглядеть в теории, но настоящая проверка заключалась в том, что тестер бросал их во враждебную песочницу.

- Системные администраторы — сотрудников Conti, которым поручено настроить инфраструктуру атаки и обеспечить необходимую поддержку. Это включает в себя все задачи, которыми занимается типичный ИТ-отдел — установка панелей, обслуживание серверов, создание прокси-серверов, регистрация доменов, управление учетными записями и, предположительно, указание другим членам Conti попытаться выключить свои машины и снова включить их.

- Обратный инжиниринг — Посмотрите на существующие инструменты, чтобы понять, как они работают. Например, в то время как шкафчик Conti создавался в середине 2020 года, его разработка поддерживалась усилиями по обратному проектированию программы-вымогателя Maze, которая в то время использовалась некоторыми филиалами Conti. Другой пример — проект, реверсирующий загрузчик Buer, чтобы запустить аналогичный проект внутри экосистемы Conti.

- Наступательная группа — Получив первоначальный доступ к машине-жертве, эти члены Conti (называемые «хакерами» и «пентестерами» в общении) несут ответственность за повышение привилегий и горизонтальное перемещение, превращая первоначальный взлом в полный захват машины. целевая сеть. Их конечной целью было бы получить привилегии администратора домена, которые затем позволили бы эксфильтровать и шифровать данные жертвы.

- OSINT-специалисты и переговорщики – После того, как данные жертвы успешно удерживаются для выкупа, эти члены Конти вмешиваются, чтобы выдвинуть требования и попытаться заключить сделку.

Некоторые из них являются OSINT-специалистами, проводящими исследования целевой компании — сектора, в котором она работает, ее годовой выручки и т. д., чтобы требование о выплате выкупа находилось в балансе между прибыльным и реалистичным. Другие участники ведут фактические переговоры и действуют как «представители службы поддержки клиентов», управляя чатом Conti на базе Tor. Обращение с «клиентами» часто влечет за собой уговоры, угрозы или предоставление доказательств того, что Conti владеет украденными данными и может вернуть их для жертвы или опубликовать, в зависимости от того, заплатит ли жертва. Ведение блога утечки Conti и планирование публикации данных жертв в случае несоблюдения крайнего срока выплаты выкупа также входит в компетенцию этого отдела.

Некоторые из них являются OSINT-специалистами, проводящими исследования целевой компании — сектора, в котором она работает, ее годовой выручки и т. д., чтобы требование о выплате выкупа находилось в балансе между прибыльным и реалистичным. Другие участники ведут фактические переговоры и действуют как «представители службы поддержки клиентов», управляя чатом Conti на базе Tor. Обращение с «клиентами» часто влечет за собой уговоры, угрозы или предоставление доказательств того, что Conti владеет украденными данными и может вернуть их для жертвы или опубликовать, в зависимости от того, заплатит ли жертва. Ведение блога утечки Conti и планирование публикации данных жертв в случае несоблюдения крайнего срока выплаты выкупа также входит в компетенцию этого отдела.

Из графика мы также можем определить основных людей в организации, играющих ключевую роль в коммуникациях группы:

Рисунок 4. Ключевые участники и их общение на основе просочившихся сообщений

- Стерн — Большой Босс, хорошо известный как лидер группы как внутри организации, так и за ее пределами.

Именно он разрабатывает общее видение операций группы и сотрудничества с аффилированными лицами, а также прямо или косвенно управляет многими людьми и проектами. Стерн также напрямую выплачивает зарплату нескольким членам организации и управляет большей частью расходов. В зависимости от времени стиль управления Стерна сильно колеблется между микроуправлением с рассылкой широковещательных сообщений с вопросами об их задачах и проблемах и многодневными отсутствиями.

Именно он разрабатывает общее видение операций группы и сотрудничества с аффилированными лицами, а также прямо или косвенно управляет многими людьми и проектами. Стерн также напрямую выплачивает зарплату нескольким членам организации и управляет большей частью расходов. В зависимости от времени стиль управления Стерна сильно колеблется между микроуправлением с рассылкой широковещательных сообщений с вопросами об их задачах и проблемах и многодневными отсутствиями. - Bentley — технический руководитель группы, отвечающей за тестирование и уклонение от вредоносных программ и полезных нагрузок, используемых несколькими группами внутри и за пределами организации. Bentley управляет командами шифровальщиков и тестировщиков, работающих с множеством различных внутренних и внешних клиентов, а также решает вопросы, связанные с цифровыми сертификатами, сторонними антивирусными решениями.

- Mango — «менеджер общих вопросов команды», решающий в основном вопросы между людьми, ответственными за кампании по заражению, и кодерами.

Mango также принимает участие в процессе управления персоналом и напрямую выплачивает зарплату части целевой группы, а также эффективно помогает Стерну в других его проектах.

Mango также принимает участие в процессе управления персоналом и напрямую выплачивает зарплату части целевой группы, а также эффективно помогает Стерну в других его проектах. - Буза — технический менеджер, отвечающий за кодеров и их продукты, курирующий разработку загрузчиков и ботов в нескольких командах кодеров.

- Target — менеджер, отвечающий за команды хакеров, их взаимодействие и рабочую нагрузку. Он также управляет всеми аспектами всех офлайн-офисов, как для хакеров, так и для операторов, их бюджетированием, HR и эффективной коммуникацией с другими частями организации. Он также управляет частью задач, связанных с кампаниями социальной инженерии.

- Верон, он же Морс , является центром операций группы с Emotet. Veron управляет всеми аспектами кампаний Emotet, включая их инфраструктуру, в тесном сотрудничестве с соответствующими членами Conti.

Все мы слышали о нехватке технических специалистов, и группе Conti приходится справляться с этим так же, как и всем остальным. Чтобы улучшить свои шансы, они решили разнообразить свой первоначальный пул кандидатов; вместо того, чтобы полагаться исключительно на таланты криминального подполья, Conti регулярно набирает персонал, злоупотребляя законными рекрутинговыми сайтами.

Чтобы улучшить свои шансы, они решили разнообразить свой первоначальный пул кандидатов; вместо того, чтобы полагаться исключительно на таланты криминального подполья, Conti регулярно набирает персонал, злоупотребляя законными рекрутинговыми сайтами.

Места найма

Основным ресурсом, обычно используемым Conti HR для найма, являются русскоязычные сервисы по подбору персонала, такие как headhunter.ru . Они также использовали другие сайты, такие как superjobs.ru , но, как сообщается, с меньшим успехом. Conti OPSec запрещает оставлять следы вакансий разработчиков на таких веб-сайтах. Это правило строго соблюдается одним из руководителей, Стерном; а так по найму разработчиков Conti обходит headhunter.ru вместо прямого доступа к пулу резюме и связи с кандидатами по электронной почте. Вы можете задаться вопросом «почему headhunter.ru предлагают такую услугу?», и ответ — нет. Conti просто купила программное обеспечение, которое обеспечивает доступ к «заимствованному» пулу CV без разрешения, что кажется стандартной практикой в мире киберпреступности.

Рисунок 5 – Доступ к базе резюме headhunter.ru через сторонние инструменты для целей подбора персонала

Эта необходимость напрямую взаимодействовать с огромным списком резюме вместо использования встроенной фильтрации сайта еще больше усугубляет типичную борьбу HR с поиском кандидатов с соответствующей технической экспертизой. Время от времени Conti HR выражала откровенное разочарование из-за того, что ее завалили неподходящими кандидатами:

Рисунок 6. Проблемы с поиском талантов для корпорации Conti

Как только отдел кадров находит кандидата, подходящего на какую-либо вакансию внутри корпорации Conti, его резюме анонимизируется и отправляется соответствующему контактному лицу по техническим вопросам внутри организации. Начинается громоздкий диалог, в котором HR выступает в роли посредника, чтобы убедиться, что предполагаемый начальник кандидата не узнает его личность. Излишне говорить, что этот процесс не является пуленепробиваемым. Иногда можно определить личность кандидата, выполнив поиск в Интернете по его опыту работы, а иногда отдел кадров просто ошибается и не удаляет имя.

Иногда можно определить личность кандидата, выполнив поиск в Интернете по его опыту работы, а иногда отдел кадров просто ошибается и не удаляет имя.

Рисунок 7 – Резюме одного из кандидатов, переданное из отдела кадров менеджеру по найму

Демографический состав сотрудников Conti может удивить. Вопреки сложившемуся стереотипу о молодых и безрассудных киберпреступниках, у которых есть иллюзия непобедимости и которым нечего терять, к Conti обращались и потенциальные старшие сотрудники. Один из таких людей, заявивший, что имеет опыт разработки с 1980 года, представился следующим образом:

Рисунок 8. Разработчик старой школы, работающий в группе

Использование HeadHunter в качестве инструмента для подбора персонала не ограничивается техническими специалистами. Он также использовался для найма других сотрудников, например. диспетчеры колл-центров, используемые в кампаниях социальной инженерии, таких как BazaarCall. Собеседование с этими кандидатами входит в обязанности Дерека, сотрудника отдела кадров Conti, который для этой задачи использовал бы Telegram вместо чатов на базе Tor.

Собеседование с этими кандидатами входит в обязанности Дерека, сотрудника отдела кадров Conti, который для этой задачи использовал бы Telegram вместо чатов на базе Tor.

Из уст в уста

В общении с сотрудниками высшее руководство часто доказывало, что работа в Conti — это дело всей жизни — высокие зарплаты, интересные задачи, карьерный рост (!) — и сотрудники должны приложить усилия для привлечения любых высокоталантливых кандидатов они знают, чтобы и они могли насладиться этим раем. «Штерн», один из вышестоящих, даже придумал реферальную программу для кодеров, где успешное реферал продолжительностью более месяца приносит бонус, равный второй зарплате привлеченного сотрудника.

Рисунок 9 – Бонусы за приглашение друга

В одном действительно выдающемся случае любопытный бывший член красной команды взломал Jabber группы, чтобы напрямую поговорить со Стерном. В то время как в типичной технологической компании такой гамбит может вызвать неодобрение, в мире киберпреступности он, очевидно, является эквивалентом мифического «Твердого рукопожатия:

».

Рисунок 10. Бывший член команды Red Team взломал Jabber группы, чтобы позже получить работу

Форумы даркнета

Помимо этих неортодоксальных методов, Conti также набирает таланты более традиционным способом, через подпольные форумы. Потенциальные кандидаты сначала получают дескриптор jabber, который будет использовать их интервьюер (например, admintest , который будет обрабатывать тесты для системных администраторов). Если собеседование прошло успешно, для кандидата создается постоянный аккаунт. Даже при таком рутинном методе сотрудники Conti HR иногда проявляли творческий подход: например, при поиске нападающих членов команды и системных администраторов им пришла в голову идея «переработать» старую кампанию по набору персонала конкурирующей группой программ-вымогателей. Их главный конкурент, REvil, ранее проделал рекламный трюк и вложил миллион долларов в биткойнах на счет, а затем разместил объявление о приеме на работу посреди очень активной ветки форума, обсуждающей депозит. Это объявление получило много откликов с контактными данными, и все они были общедоступными, поэтому Conti HR смогла извлечь из этой ветки пул высококлассных кандидатов для рассылки спама с предложениями о работе.

Это объявление получило много откликов с контактными данными, и все они были общедоступными, поэтому Conti HR смогла извлечь из этой ветки пул высококлассных кандидатов для рассылки спама с предложениями о работе.

Рисунок 11 – Заимствование талантов из ветки группы REvil на темном форуме

Члены переговорной группы Conti (включая специалистов по OSINT) получают комиссионные, рассчитываемые в процентах от суммы выплаченного выкупа, которые варьируются от 0,5% до 1%. Кодировщики и некоторые менеджеры получают зарплату в биткойнах, которые переводятся один или два раза в месяц.

Сотрудники Conti не защищены местными советами по труду, и поэтому им приходится терпеть некоторые действия, от которых освобождаются обычные технические работники, например, штрафы за неудовлетворительную работу:

Рисунок 12 – Штрафы за недовыполнение

В то время как штрафы в основном используются как устоявшийся инструмент в отделе программистов, они время от времени применяются по прихоти менеджеров в других отделах — например, в ИТ и DevOps, где один человек, ответственный за внесение денег, был оштрафован на 100 долларов за пропущенный платеж:

Рисунок 13 – Штрафы за технические ошибки

В конечном итоге этот метод оказался недостаточно эффективным, и руководству Conti пришлось прибегнуть к более традиционной угрозе увольнения, чтобы мотивировать сотрудников, как показано ниже.

Рисунок 14 – Увольнение немотивированных сотрудников

Наступательная команда также получает меньше гибкости в свободное время. В конце концов, доступность члена команды или его отсутствие может определить разницу между обнаружением и нейтрализацией нарушения и его успешным продвижением на стадию, когда данные жертвы шифруются и удаляются. Для членов этой команды, привыкших постоянно быть на связи, такое простое удовольствие, как выходной в субботу и воскресенье, является поводом для праздника:

Рисунок 15. Отсутствие баланса между работой и домом у некоторых сотрудников Conti

Кроме этих удачных моментов, нападающая команда не может сделать перерыв. Даже на Новый год, который широко отмечается во всех русскоязычных странах и обычно предполагает несколько дней отпуска сотрудников, от членов этой команды ожидается, что в случае необходимости они сядут на свои «боевые роли». Другие сотрудники также технически дежурят в эти дни, но на практике подразумевается, что они находятся в оплачиваемом отпуске и не будут получать неожиданные сообщения об инспекции начальства во время отпуска.

Рисунок 16. Сотрудники Conti имеют право на работу даже в новогодние праздники

Как видно из приведенного выше сообщения Сильвера, существует награда «Сотрудник месяца», получаемая из фонда штрафных санкций, наложенных на менее привилегированных сотрудников в этом месяце. Премиальная премия равна 50% от заработной платы этого сотрудника и может быть предоставлена сотрудникам за новые полезные инициативы, которые набирают очки у руководства (например, изобретение нового метода доставки полезной нагрузки), или за исключительную приверженность и настойчивость при решении какой-либо конкретной проблемы.

Рисунок 17 – Конкурс «Сотрудник месяца»

Видно, что руководство

очень серьезно относится к награде — причины выбора победителя не выдуманы, а вышеперечисленные пункты имеют значение.

Рисунок 18 – Как менеджеры выбрали сотрудника месяца

Стиль управления варьируется от команды к команде. В некоторых случаях «большой босс» Стерн просто отправляет широковещательное сообщение, спрашивая группу, как дела, над какими проектами они работают и есть ли у них какие-либо новые идеи, которые они хотели бы продвигать. В других случаях участвует средний менеджмент и обычно требует отчеты, большинство из которых, к сожалению, недоступны для нас, поскольку они передаются с помощью OTR или через частные службы обмена, такие как privnote.

В некоторых случаях «большой босс» Стерн просто отправляет широковещательное сообщение, спрашивая группу, как дела, над какими проектами они работают и есть ли у них какие-либо новые идеи, которые они хотели бы продвигать. В других случаях участвует средний менеджмент и обычно требует отчеты, большинство из которых, к сожалению, недоступны для нас, поскольку они передаются с помощью OTR или через частные службы обмена, такие как privnote.

Временами руководители команд могут даже придерживаться проверенной временем корпоративной традиции оценки эффективности, обсуждая в конце года, как справились сотрудники, что они сделали правильно и как они могут улучшиться, а также информируя их о глобальной стратегии Conti. планы на следующий год и рекомендации по возможностям обучения.

Рисунок 19 – «Обзор эффективности» и официальные тренинги для сотрудников Conti

Не все сотрудники Conti знают, что они являются частью преступной деятельности, по крайней мере, не с самого начала. На одном онлайн-собеседовании менеджер говорит потенциальному найму в команду программистов: «Здесь все анонимно, основное направление компании — софт для пентестеров».

На одном онлайн-собеседовании менеджер говорит потенциальному найму в команду программистов: «Здесь все анонимно, основное направление компании — софт для пентестеров».

Одним из ярких примеров является член группы, известный под псевдонимом «Зулас», скорее всего, человек, разработавший серверную часть Trickbot на языке программирования Erlang. Зулас очень увлечен Erlang, стремится показать примеры других своих работ и даже упоминает свое настоящее имя. Когда его менеджер упоминает, что его «трюковый» проект (Trickbot) увидела «полмира», Зулас не понимает отсылки, называет систему «lero» и показывает, что понятия не имеет, что делает его программа и почему. команда идет на все, чтобы защитить личность участников. Собеседник решает не разбивать его наивное сердце и сообщает, что работает над бэкендом для системы рекламной аналитики.

Рисунок 20. Разработчик бэкенда Trickbot якобы не знает, что он разрабатывает

Даже когда ничего не подозревающий сотрудник наконец понимает, что он строит, у Conti есть план, как сохранить его. Сам Стерн кратко описывает процесс в другом разговоре: кодер может работать только над одним модулем, не понимая проекта в целом; когда они, наконец, понимают, что после многих часов работы Конти предлагает им прибавку к зарплате. Стерн свидетельствует, что к этому моменту сотрудники обычно считают, что, поскольку до сих пор все шло гладко, им не нужно беспокоиться о последствиях, и, следовательно, единственным стимулом пройти через хлопоты, связанные с уходом с работы, являются чисто моральные соображения. Стерн, кажется, намекает, что этот метод дает хорошие показатели удержания, даже для сотрудников, которые в противном случае отказались бы от найма на работу в синдикате киберпреступности в первую очередь. Если вы спросите нас, это стоит в одном ряду с экспериментами Аша и Милгрэма как удручающий эмпирический результат в социальной психологии.

Сам Стерн кратко описывает процесс в другом разговоре: кодер может работать только над одним модулем, не понимая проекта в целом; когда они, наконец, понимают, что после многих часов работы Конти предлагает им прибавку к зарплате. Стерн свидетельствует, что к этому моменту сотрудники обычно считают, что, поскольку до сих пор все шло гладко, им не нужно беспокоиться о последствиях, и, следовательно, единственным стимулом пройти через хлопоты, связанные с уходом с работы, являются чисто моральные соображения. Стерн, кажется, намекает, что этот метод дает хорошие показатели удержания, даже для сотрудников, которые в противном случае отказались бы от найма на работу в синдикате киберпреступности в первую очередь. Если вы спросите нас, это стоит в одном ряду с экспериментами Аша и Милгрэма как удручающий эмпирический результат в социальной психологии.

Рисунок 21. Что разработчики Conti знают о том, что они делают?

Мы в Conti упорно работаем и много играем

Похоже, что многие из постоянных сотрудников установили отношения, выходящие за рамки простого анонимного общения через рабочий чат. Например, некоторые сотрудники спокойно одалживают деньги другим участникам, если они застряли в другом городе и забыли свою бухгалтерскую книгу. Некоторые члены даже встречаются лицом к лицу, собираются вместе и пьют вино со своими семьями:

Например, некоторые сотрудники спокойно одалживают деньги другим участникам, если они застряли в другом городе и забыли свою бухгалтерскую книгу. Некоторые члены даже встречаются лицом к лицу, собираются вместе и пьют вино со своими семьями:

Рисунок 22 – Отношения между некоторыми сотрудниками Conti

Неотъемлемой частью принадлежности к преступной группировке и естественным предметом разговора между коллегами является профессиональный риск. Отношение к этой теме у сотрудников сильно различается: одни игнорируют риск и видят в основном выгоду, доходя до романтизации своей работы («только здесь я понял, что мечты сбываются»), а другие выражают опасения и даже прямо признаются, что они хотят уйти.

Рисунок 23 – Осознание того, что делает группа

Можно было бы представить, что такое предприятие, как Conti, будет полностью размещено в Интернете, но нет: группа Conti имеет несколько физических офисов. Их курирует «Target», партнер Стерна и эффективный руководитель офисных операций, который также отвечает за фонд заработной платы, офисное техническое оборудование, процесс найма Conti и обучение персонала. В течение 2020 года офлайн-офисы в основном использовались тестировщиками, наступательными командами и переговорщиками; Target упоминает 2 офиса, предназначенные для операторов, которые напрямую разговаривают с представителями пострадавших. В августе 2020 года был открыт дополнительный офис для сисадминов и программистов, в ведении «Профессора, который отвечает за весь технический процесс защиты жертвы заражения

В течение 2020 года офлайн-офисы в основном использовались тестировщиками, наступательными командами и переговорщиками; Target упоминает 2 офиса, предназначенные для операторов, которые напрямую разговаривают с представителями пострадавших. В августе 2020 года был открыт дополнительный офис для сисадминов и программистов, в ведении «Профессора, который отвечает за весь технический процесс защиты жертвы заражения

Рисунок 24 – Расходы в Conti Corporation

Просочившиеся сообщения Rocket.Chat включают сообщения членов атакующей группы, которые работали в офисе, указывая на то, что Rocket.Chat, вероятно, был установлен на их мобильных устройствах.

Рисунок 25 – Повседневная работа Conti Corporation

Высшее руководство Conti постоянно ищет новые пути расширения бизнеса. Идеи, выдвигаемые для этой цели, варьируются от простых афер до полномасштабных побочных проектов. Одной из обсуждаемых идей было создание криптобиржи в собственной экосистеме группы:

Рисунок 26 – Планы «Криптосистемы» группы Conti

Манго, кажется, с энтузиазмом поддерживает все идеи босса и продвигает их среди других членов группы:

Рисунок 27 – Внутреннее продвижение новых криптобизнес-идей

Еще один проект — «социальная сеть даркнета» (также: «ВК для даркнета» или «Carbon Black для хакеров»), проект, вдохновленный Стерном и реализованный компанией Mango, который планировалось развивать как коммерческий проект. В июле 2021 года Conti уже связалась с дизайнером, который создал несколько макетов.

В июле 2021 года Conti уже связалась с дизайнером, который создал несколько макетов.

Рисунок 28 – Макеты дизайна для новой социальной сети даркнет

Поскольку утечка продолжалась после первоначального дампа утекших данных, мы все получили необычную привилегию видеть ответы на первоначальную утечку. Было замечено, что участники стирали прошлые действия, удаляли производственные виртуальные машины и переходили на другие каналы связи.

Рисунок 29. Очистка рабочих ВМ после утечки

Кажется, утечка добавила в кучу текущих проблем в Conti. Как мы видели в чатах, большой босс Стерн замолчал примерно в середине января, в январе-феврале мы наблюдали многочисленные сообщения о проблемах с зарплатой, и, в конце концов, за несколько дней до утечки Фрэнсис в Rocket.Chat рассказывает всем взять перерыв на 2-3 месяца для перегруппировки и реорганизации в связи с широким общественным вниманием и отсутствием руководителей группы.

Во многих случаях отдел кадров не имел права принимать решение о компенсации; если собеседование проходило хорошо, кандидата направляли к высшему руководству, которое делало ему предложение.

Во многих случаях отдел кадров не имел права принимать решение о компенсации; если собеседование проходило хорошо, кандидата направляли к высшему руководству, которое делало ему предложение.

Некоторые из них являются OSINT-специалистами, проводящими исследования целевой компании — сектора, в котором она работает, ее годовой выручки и т. д., чтобы требование о выплате выкупа находилось в балансе между прибыльным и реалистичным. Другие участники ведут фактические переговоры и действуют как «представители службы поддержки клиентов», управляя чатом Conti на базе Tor. Обращение с «клиентами» часто влечет за собой уговоры, угрозы или предоставление доказательств того, что Conti владеет украденными данными и может вернуть их для жертвы или опубликовать, в зависимости от того, заплатит ли жертва. Ведение блога утечки Conti и планирование публикации данных жертв в случае несоблюдения крайнего срока выплаты выкупа также входит в компетенцию этого отдела.

Некоторые из них являются OSINT-специалистами, проводящими исследования целевой компании — сектора, в котором она работает, ее годовой выручки и т. д., чтобы требование о выплате выкупа находилось в балансе между прибыльным и реалистичным. Другие участники ведут фактические переговоры и действуют как «представители службы поддержки клиентов», управляя чатом Conti на базе Tor. Обращение с «клиентами» часто влечет за собой уговоры, угрозы или предоставление доказательств того, что Conti владеет украденными данными и может вернуть их для жертвы или опубликовать, в зависимости от того, заплатит ли жертва. Ведение блога утечки Conti и планирование публикации данных жертв в случае несоблюдения крайнего срока выплаты выкупа также входит в компетенцию этого отдела. Именно он разрабатывает общее видение операций группы и сотрудничества с аффилированными лицами, а также прямо или косвенно управляет многими людьми и проектами. Стерн также напрямую выплачивает зарплату нескольким членам организации и управляет большей частью расходов. В зависимости от времени стиль управления Стерна сильно колеблется между микроуправлением с рассылкой широковещательных сообщений с вопросами об их задачах и проблемах и многодневными отсутствиями.

Именно он разрабатывает общее видение операций группы и сотрудничества с аффилированными лицами, а также прямо или косвенно управляет многими людьми и проектами. Стерн также напрямую выплачивает зарплату нескольким членам организации и управляет большей частью расходов. В зависимости от времени стиль управления Стерна сильно колеблется между микроуправлением с рассылкой широковещательных сообщений с вопросами об их задачах и проблемах и многодневными отсутствиями. Mango также принимает участие в процессе управления персоналом и напрямую выплачивает зарплату части целевой группы, а также эффективно помогает Стерну в других его проектах.

Mango также принимает участие в процессе управления персоналом и напрямую выплачивает зарплату части целевой группы, а также эффективно помогает Стерну в других его проектах.